La vostra istanza GLPI è esposta a vulnerabilità note? – Il modulo CVE Scan Vulnerabilità di NexTool risponde a questa domanda in pochi secondi, incrociando la versione installata con le basi pubbliche di CVE e verificando 17 punti critici dell'ambiente.

Il problema

I team IT che operano GLPI raramente hanno un processo formale per tracciare le CVE associate alla versione in produzione. Il NVD (NIST) e il GitHub Advisory Database pubblicano CVE continuamente, ma il monitoraggio manuale è irrealizzabile nel quotidiano di un service desk.

Oltre alla versione del software, l'ambiente PHP e le configurazioni del server introducono rischi silenziosi: display_errors attivo in produzione, cookie di sessione senza flag HttpOnly, assenza di header come Content-Security-Policy – ogni dettaglio è una potenziale superficie di attacco.

Come funziona CVE Scan

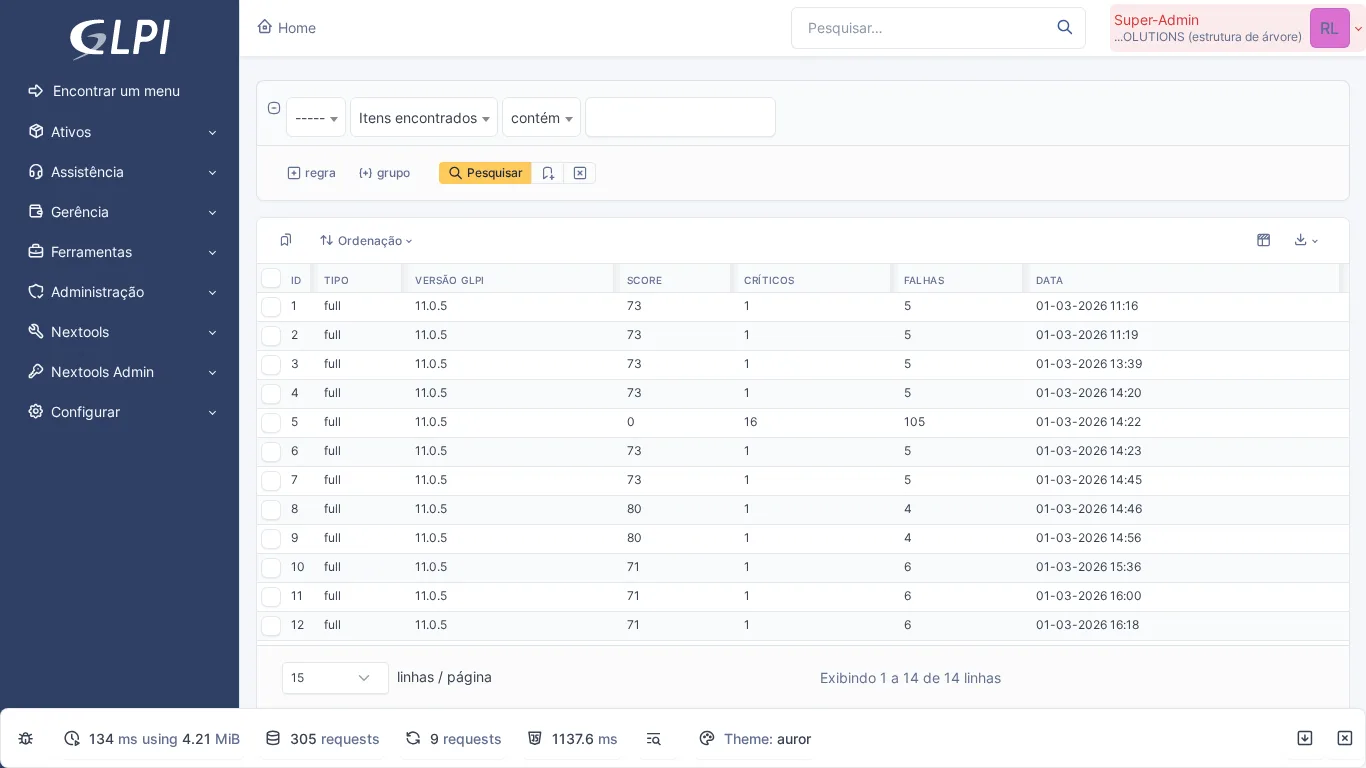

All'esecuzione della scansione, il modulo rileva automaticamente la versione di GLPI tramite la costante GLPI_VERSION e la incrocia con una base dinamica di CVE composta da tre fonti:

- GitHub Advisory Database – link di advisory e dettagli delle falle segnalate.

- NVD / NIST – fonte autorevole per il punteggio CVSS e i metadati ufficiali.

- 22 CVE statiche di fallback – garantiscono la copertura anche senza accesso alle API esterne.

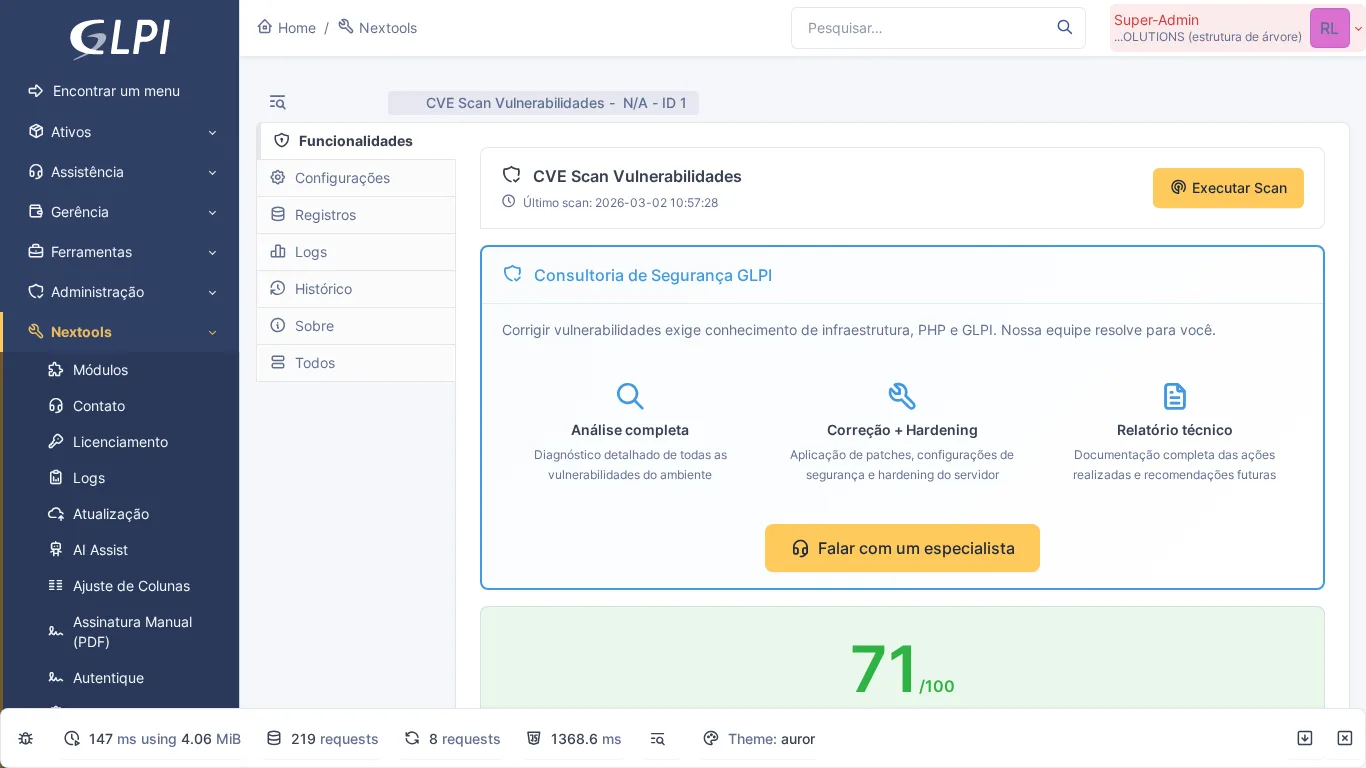

Il modulo esegue inoltre 17 verifiche di sicurezza dell'ambiente, raggruppate in quattro categorie:

- Configurazione PHP (8 check) –

display_errors,expose_php,allow_url_include,session.cookie_httponly,session.cookie_securee altri. - Verifiche GLPI (3 check) – presenza della directory

install/, modalità debug attiva e permessi diconfig_db.php. - Header HTTP (3 check) –

X-Frame-Options,Content-Security-PolicyeStrict-Transport-Security. - Altre verifiche (3 check) – versione PHP in EOL, software del server e verifica aggiuntiva dell'ambiente.

Il risultato viene consolidato in un Security Score da 0 a 100 con codice colore: rosso (0–40 – critico), giallo (41–70 – moderato) e verde (71–100 – sano).

Come attivare

- Installate il plugin NexTool in GLPI.

- Accedete a Configurazione > NexTool > Moduli.

- Localizzate la card CVE Scan Vulnerabilità e cliccate su Installa, poi Attiva.

- Accedete al modulo e cliccate su Esegui Scan nella scheda Funzionalità.

- Opzionalmente, inserite un token GitHub e una API Key NVD nella scheda Configurazioni per aumentare i limiti delle richieste.

Compatibilità

- GLPI: 10.x e 11.x

- Piano: FREE

- Plugin: NexTool 3.x+

Prossimo passo

CVE Scan Vulnerabilità fa parte di NexTool, plugin modulare per GLPI. Scoprite tutti i moduli o contattate il team per una consulenza di sicurezza completa.

Questo contenuto è stato prodotto con l'ausilio dell'intelligenza artificiale e rivisto dal team Nextool Solutions. Le schermate provengono dall'ambiente reale di GLPI con il plugin NexTool.