Votre instance GLPI est-elle exposée à des vulnérabilités connues ? – Le module CVE Scan Vulnérabilités de NexTool répond à cette question en quelques secondes, en croisant la version installée avec les bases publiques de CVEs et en auditant 17 points critiques de l'environnement.

Le problème

Les équipes IT qui exploitent GLPI ont rarement un processus formel pour suivre les CVEs associées à la version en production. Le NVD (NIST) et le GitHub Advisory Database publient des CVEs continuellement, mais le suivi manuel est irréalisable au quotidien d'un service desk.

Au-delà de la version du logiciel, l'environnement PHP et les configurations du serveur introduisent des risques silencieux : display_errors activé en production, cookie de session sans flag HttpOnly, absence de headers comme Content-Security-Policy – chaque détail est une surface d'attaque potentielle.

Comment fonctionne CVE Scan

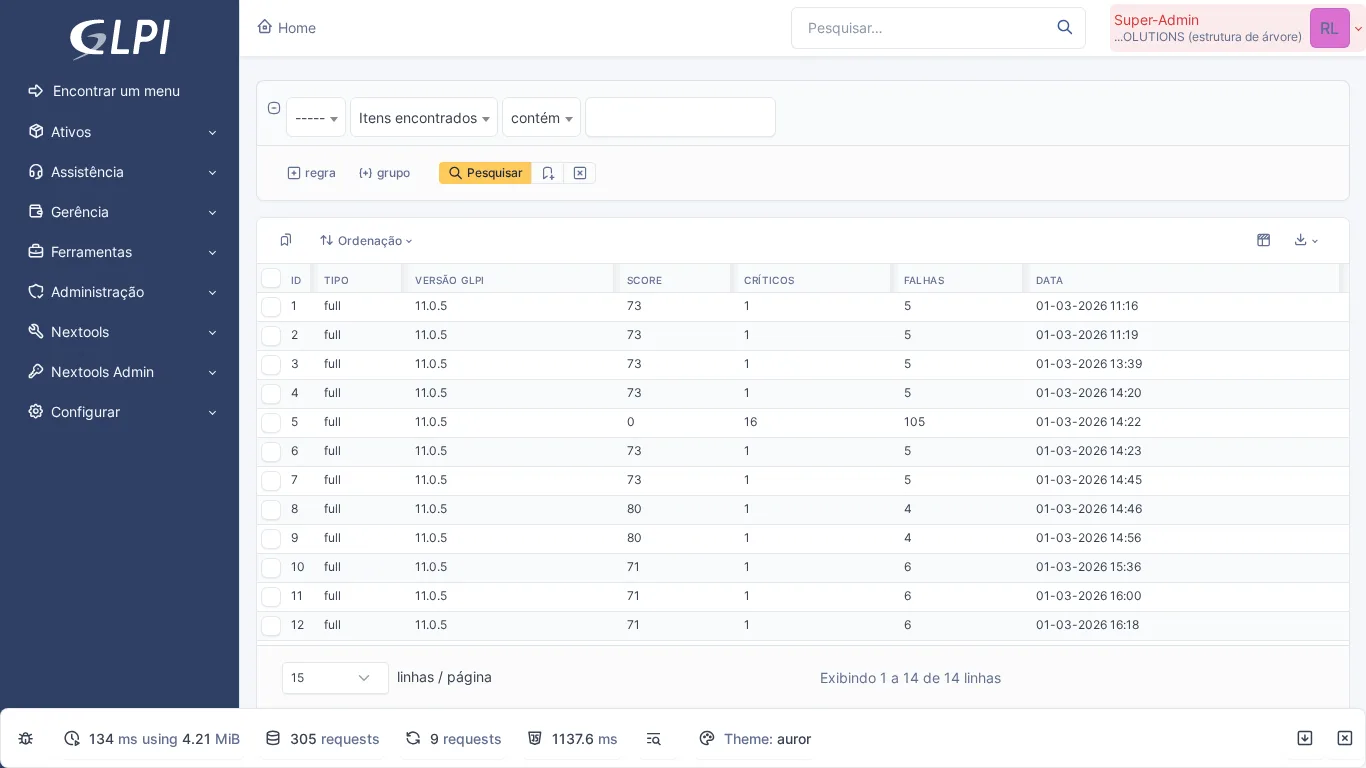

Lors de l'exécution du scan, le module détecte automatiquement la version de GLPI via la constante GLPI_VERSION et croise avec une base dynamique de CVEs composée de trois sources :

- GitHub Advisory Database – liens d'advisory et détails des failles rapportées.

- NVD / NIST – source autoritative pour le score CVSS et les métadonnées officielles.

- 22 CVEs statiques de fallback – garantissent la couverture même sans accès aux APIs externes.

Le module exécute également 17 vérifications de sécurité de l'environnement, regroupées en quatre catégories :

- Configuration PHP (8 checks) –

display_errors,expose_php,allow_url_include,session.cookie_httponly,session.cookie_secureet autres. - Vérifications GLPI (3 checks) – présence du répertoire

install/, mode debug actif et permissions deconfig_db.php. - Headers HTTP (3 checks) –

X-Frame-Options,Content-Security-PolicyetStrict-Transport-Security. - Autres vérifications (3 checks) – version PHP en EOL, logiciel serveur et vérification supplémentaire de l'environnement.

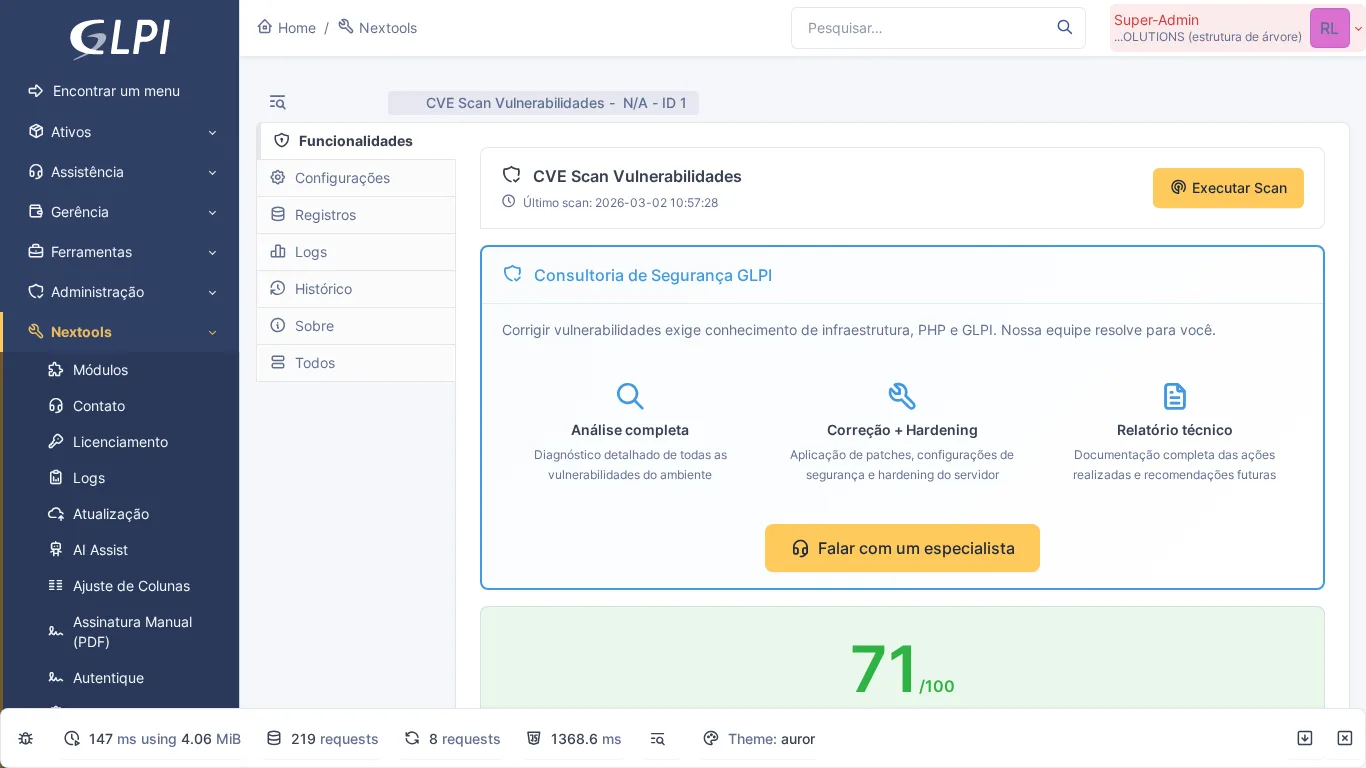

Le résultat est consolidé en un Security Score de 0 à 100 avec code couleur : rouge (0–40 – critique), jaune (41–70 – modéré) et vert (71–100 – sain).

Comment activer

- Installez le plugin NexTool dans GLPI.

- Accédez à Configuration > NexTool > Modules.

- Localisez la carte CVE Scan Vulnérabilités et cliquez sur Installer, puis Activer.

- Accédez au module et cliquez sur Exécuter Scan dans l'onglet Fonctionnalités.

- Optionnellement, renseignez un token GitHub et une API Key NVD dans l'onglet Configurations pour augmenter les limites de requêtes.

Compatibilité

- GLPI : 10.x et 11.x

- Plan : FREE

- Plugin : NexTool 3.x+

Prochaine étape

CVE Scan Vulnérabilités fait partie de NexTool, plugin modulaire pour GLPI. Découvrez tous les modules ou contactez l'équipe pour un audit de sécurité complet.

Ce contenu a été produit avec l'aide de l'intelligence artificielle et révisé par l'équipe Nextool Solutions. Les captures d'écran proviennent de l'environnement réel de GLPI avec le plugin NexTool.