¿Su instancia de GLPI está expuesta a vulnerabilidades conocidas? – El módulo CVE Scan de NexTool responde esa pregunta en segundos, cruzando la versión instalada con bases públicas de CVEs y auditando 17 puntos críticos del ambiente.

El problema

Equipos de TI que operan GLPI raramente tienen un proceso formal para rastrear vulnerabilidades CVE asociadas a la versión en producción. El NVD (NIST) y el GitHub Advisory Database publican CVEs continuamente, pero acompañar manualmente es inviable en el día a día de un service desk.

Más allá de la versión del software, el ambiente PHP y las configuraciones del servidor introducen riesgos silenciosos: display_errors activado en producción, cookie de sesión sin flag HttpOnly, ausencia de headers como Content-Security-Policy – cada detalle es una superficie de ataque potencial.

Sin visibilidad consolidada, estos problemas solo aparecen después de un incidente. CVE Scan fue creado exactamente para anticipar ese escenario.

Cómo funciona CVE Scan

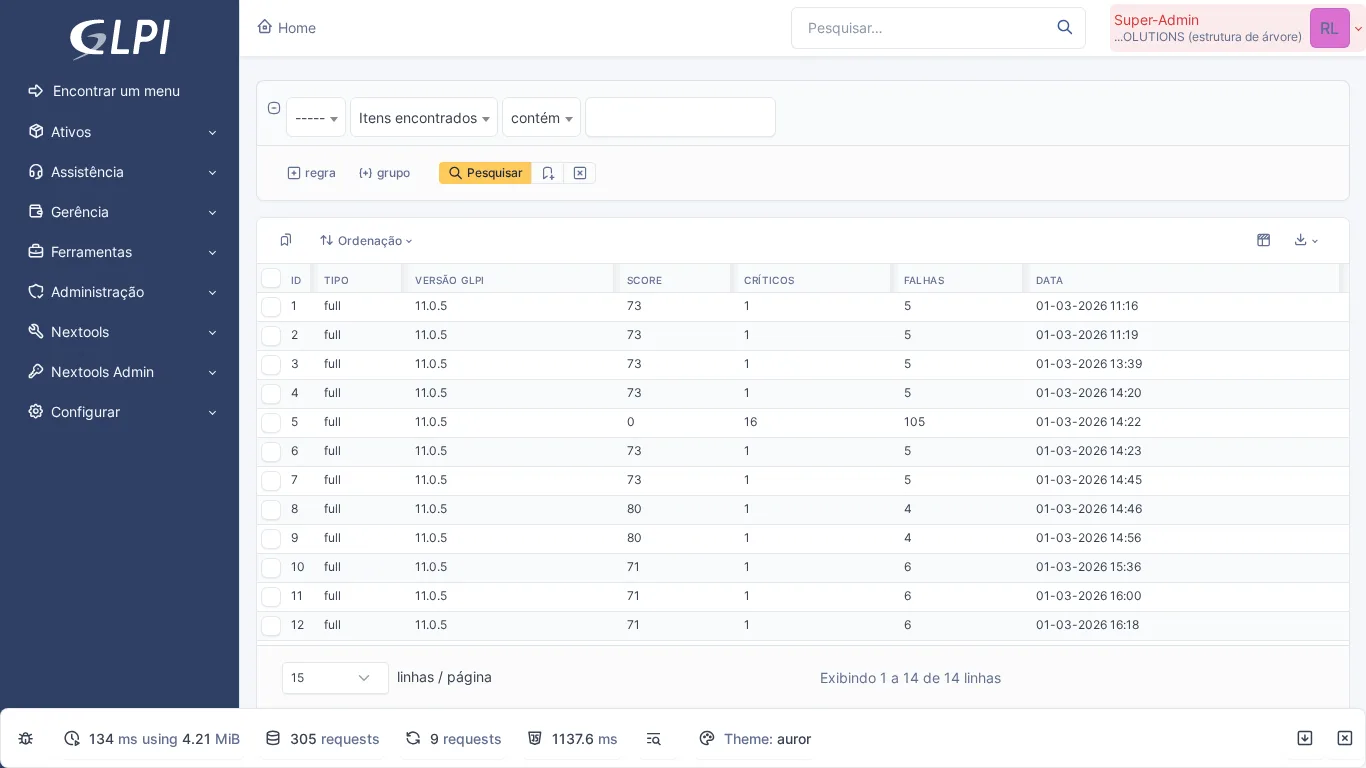

Al ejecutar el scan, el módulo detecta automáticamente la versión de GLPI vía constante GLPI_VERSION y cruza con una base dinámica de CVEs compuesta por tres fuentes:

- GitHub Advisory Database – enlaces de advisory y detalles de las fallas reportadas.

- NVD / NIST – fuente autoritativa para puntuación CVSS y metadatos oficiales.

- 22 CVEs estáticas de fallback – garantizan cobertura incluso sin acceso a las APIs externas.

El merge se hace por CVE ID: NVD prevalece para CVSS, GitHub proporciona los enlaces de advisory. Un cache local se actualiza diariamente vía cron y bajo demanda con cada ejecución manual.

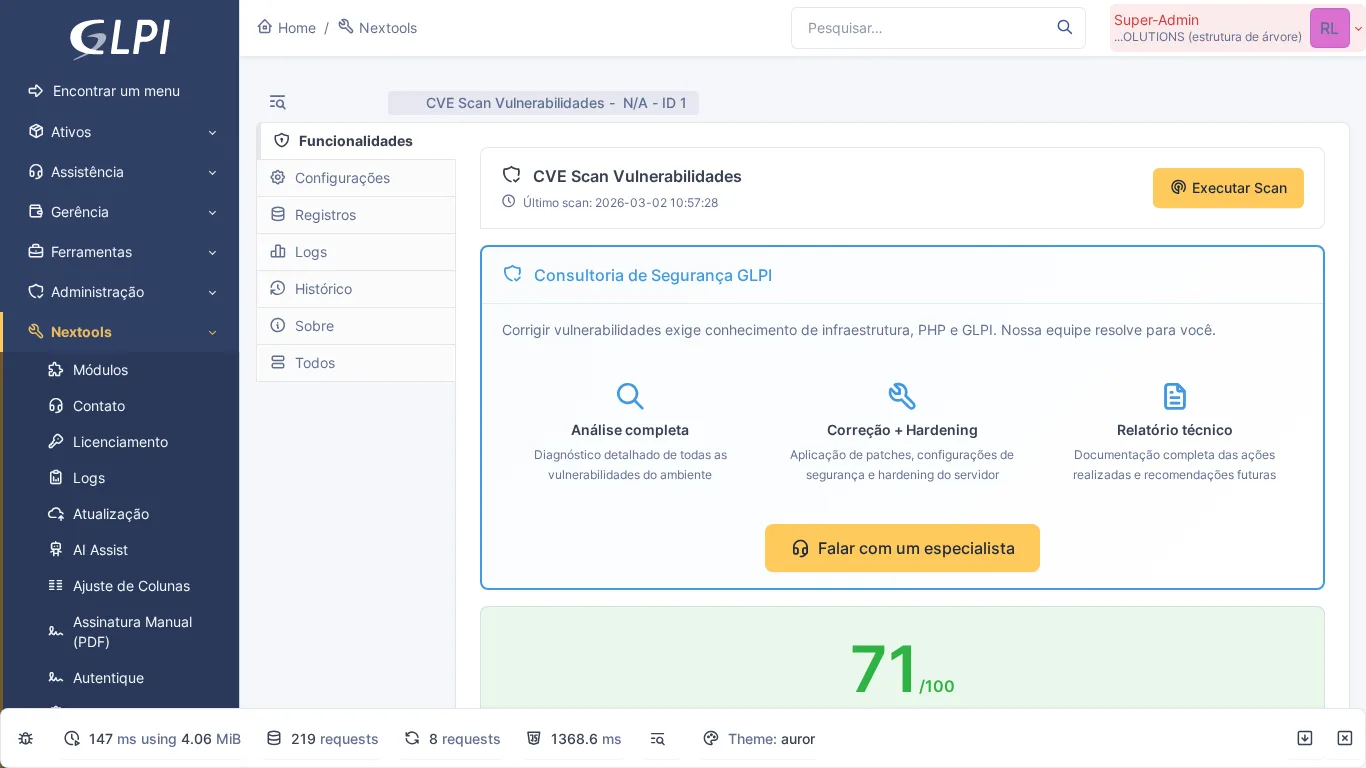

Paralelamente al CVE Scan, el módulo ejecuta 17 verificaciones de seguridad del ambiente, agrupadas en cuatro categorías:

- Configuración PHP (8 checks) –

display_errors,expose_php,allow_url_include,session.cookie_httponly,session.cookie_securey otros. - Verificaciones GLPI (3 checks) – presencia del directorio

install/, modo debug activo y permisos delconfig_db.php. - Headers HTTP (3 checks) –

X-Frame-Options,Content-Security-PolicyyStrict-Transport-Security. - Otras verificaciones (3 checks) – versión de PHP en EOL, software del servidor y verificación adicional del ambiente.

El resultado se consolida en un Security Score de 0 a 100 con código de colores: rojo (0–40 – crítico), amarillo (41–70 – moderado) y verde (71–100 – saludable). Cada ítem trae la indicación de estado (vulnerable o fixed_in_newer), la versión que corrige e instrucciones de corrección.

Cómo activar

- Instale el plugin NexTool en GLPI.

- Acceda a Configuración > NexTool > Módulos.

- Localice el card CVE Scan y haga clic en Instalar, luego Activar.

- Acceda al módulo y haga clic en Ejecutar Scan en la pestaña Funcionalidades.

- Opcionalmente, informe un token GitHub y una API Key NVD en la pestaña Configuraciones para aumentar los límites de solicitud.

Para quién está indicado

El módulo es ideal para administradores de GLPI que necesitan una auditoría de seguridad rápida y recurrente, equipos de TI que pasan por auditorías internas o externas y necesitan evidencias del estado del ambiente, y gestores que quieren acompañar la evolución del posicionamiento de seguridad a lo largo del tiempo vía historial de scans.

Compatibilidad

- GLPI: 10.x y 11.x

- Plan: FREE

- Plugin: NexTool 3.x+

Próximo paso

CVE Scan forma parte de NexTool, plugin modular para GLPI. Conozca todos los módulos o hable con el equipo para una consultoría de seguridad completa.

Este contenido fue producido con asistencia de inteligencia artificial y revisado por el equipo de Nextool Solutions. Las capturas de pantalla son del ambiente real de GLPI con el plugin NexTool.